Tecnologia

Prime Day é um dos eventos mais esperados do ano pelos membros do Amazon Prime. Isso porque a empresa disponibiliza descontos exclusivos e ofertas relâmpago para os assinantes em todas as categorias do site

O Instagram Threads, novo concorrente do Twitter, será lançado nesta quinta-feira, 6, segundo a App Store. A descrição do aplicativo na loja da Apple descreve o app como um “aplicativo de conversação baseado em texto do Instagram”.

“Threads é onde as comunidades se reúnem para discutir tudo, desde os tópicos de seu interesse hoje até o que será tendência amanhã. Seja qual for o seu interesse, você pode seguir e se conectar diretamente com seus criadores favoritos e outras pessoas que amam as mesmas coisas — ou criar seguidores leais para compartilhar suas ideias, opiniões e criatividade com o mundo”, diz o texto.

Adam Mosseri, o CEO do Instagram, confirmou o lançamento em um canal público na rede social. Além disso, a Meta adicionou um teaser do lançamento do app no Instagram.

Ao digitar “threads” e tocar no ícone da barra de pesquisa, um ícone giratório mostra o horário de lançamento, que acontece às 11h no horário de Brasília. Também são exibidos um QR Code de acesso, bem como uma opção de lembrete.

Segundo informações do The Verge, o Instagram Threads vai se integrar ao protocolo de mídia social descentralizado ActivityPub. Traduzindo para o português, isso significa que ele será compatível com redes sociais como o Mastodon. Ou seja, usuários poderão levar seus perfis e seguidores para outros aplicativos. Os usuários poderão, inclusive, usar seu perfil no Instagram para seguir as mesmas contas e manter seus seguidores, iniciando a experiência no Threads com um círculo preexistente.

Por fim, também será possível alterar as configurações de privacidade das publicações, enviar e compartilhar as postagens de outras pessoas. A novidade parece estar vindo em boa hora, já que, neste sábado, 1, Elon Musk anunciou a limitação de visualização de tweets por usuários no Twitter.

Mãe e filha aparecem juntas em comercial de carro que emocionou os fãs

Investigação foi aberta a pedido da Procuradoria-Geral da República

O mecanismo para alertar as pessoas só está disponível em inglês nos Estados Unidos

Programa desenvolvido pelo Governo de Goiás, oferece aulas em português presenciais ou on-line. Interessados devem se inscrever pelo site inovacao.go.gov.br

Veículo possui autonomia de 100 km e leva 4 horas para carregar, com um peso de 450 kg

Uptade implementado nesta quinta-feira, 8, permitirá o aplicativo ter canais temáticos

Evento promete trazer tecnologia e inovação e agitar o feriado prolongado em Goiânia

Competição vai premiar participantes que produzirem pratos feitos em impressoras 3D

Oportunidades de diálogo com público jovem e fomento a tecnologia são pontos de atenção numa data ressignificada desde sua criação

Centro de Inteligência Artificial da UFG foi selecionado para o Centro de Competências em tecnologias

Pesquisadores ficaram surpresos com a resposta praticamente humana da IA

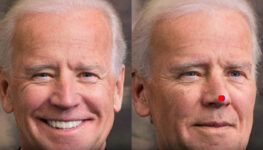

Arrastar qualquer ponto de uma imagem para manipular expressões ou objetos

Opção ficará disponível até 15 minutos depois do envio da mensagem, que será exibida com a palavra "editada" ao lado.